Narzędzia AI dla programistów ewoluują z asystentów w prawdziwych współpracowników. Kimi Code CLI, otwartoźródłowy agent programistyczny działający w terminalu, otrzymał właśnie pakiet aktualizacji, który znacząco podnosi jego użyteczność w kluczowych obszarach: responsywności interfejsu i integracji z potokami automatyzacji. To nie tylko kosmetyczne poprawki, ale zmiany wpływające na podstawowy workflow.

Wzmocniony system wtyczek i lepsza kontrola

Jednym z filarów nowej wersji jest wprowadzenie systemu wtyczek. System wspiera teraz niestandardowe agenty, prompty i instrukcje, co daje programiście większą kontrolę nad wykonywaniem zadań. Dla użytkownika przekłada się to na bardziej przewidywalne i konfigurowalne środowisko pracy.

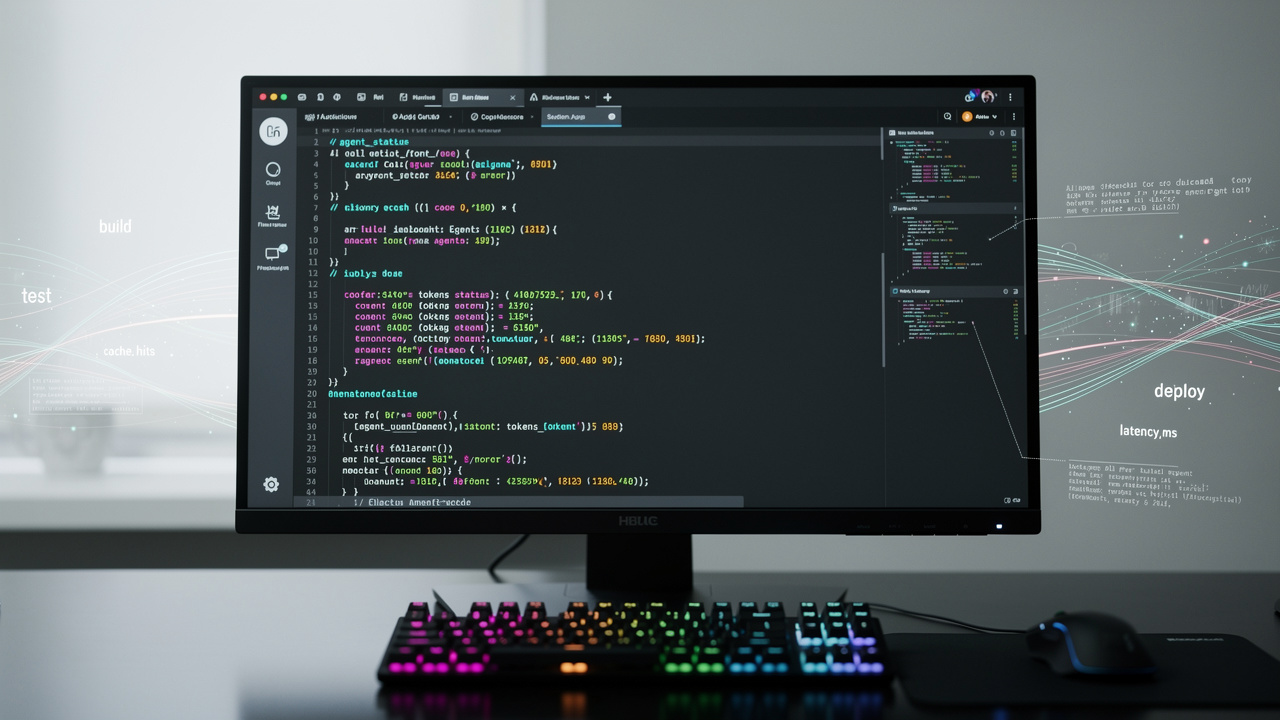

Wprowadzono także ulepszenia w wyświetlaniu informacji o statusie. Podczas wywołań narzędzi takich jak Glob, ReadFile czy SearchCode, Kimi wyświetla teraz zwięzłe podsumowania inline zamiast pełnych, długich odpowiedzi. Zbliża to doświadczenie do pracy znanej z IDE, minimalizując tarcie przy przechodzeniu między edytorem a terminalem.

Lepsza obserwacja procesu i responsywność powłoki

Praca w samym terminalu stała się bardziej płynna. Wprowadzono statusy aktualizacji, które wyświetlają informacje takie jak liczba tokenów i szczegóły pamięci podręcznej (cache), co pozwala lepiej zarządzać kontekstem.

Dla użytkowników pracujących intensywnie w shellu tryb powłoki, przełączany za pomocą skrótu Ctrl-X, został zoptymalizowany, a integracja z pluginem do zsh działa stabilniej. Poprawiono również renderowanie składni Markdown, eliminując problemy z tłem na terminalach o kolorystyce innej niż czarna.

Gotowość na automatyzację i integrację CI/CD

To prawdopodobnie najbardziej praktyczny aspekt aktualizacji dla zaawansowanych użytkowników. Kimi Code CLI został przygotowany do bezproblemowej integracji z potokami CI/CD i skryptami automatyzacji.

Kluczowa jest flaga `–yolo`, która włącza tryb nieinteraktywny. W tym trybie Kimi streamuje wyjście bezpośrednio, co pozwala na wpięcie go w potoki uniksowe i łańcuchy narzędzi. Przykładowe użycie: git show | kimi --yolo "summarize in one line". Dodatkowo udoskonalono obsługę błędów, aby sesje nie zawieszały się niespodziewanie w zautomatyzowanych scenariuszach, co jest niezbędne dla niezawodności skryptów.

Rozszerzono też możliwości systemu umiejętności (skills). Domyślnie agent ładuje umiejętności z katalogów systemowych (jak ~/.kimi/skills/), a system wtyczek wspiera ich dalszą rozbudowę.

Podsumowanie: Dojrzałe narzędzie do pracy w terminalu

Najnowsze aktualizacje Kimi Code CLI pokazują wyraźny kierunek rozwoju: w stronę dojrzałego, terminalowego środowiska do współpracy z AI. Nie chodzi już tylko o odpowiadanie na pojedyncze pytania, ale o wspieranie pełnego cyklu rozwoju oprogramowania – od iteracyjnego kodowania po integrację z automatycznymi systemami budowania i wdrażania.

Wzmocniony system wtyczek daje większą kontrolę, lepsza obserwowalność procesu czyni interakcję bardziej przejrzystą, a ściślejsza integracja CI/CD otwiera drogę do użycia Kimi jako elementu infrastruktury. Dla programistów, którzy cenią sobie szybkość i możliwości skryptowe terminala, Kimi Code CLI po tej aktualizacji staje się jeszcze poważniejszą alternatywą dla zamkniętych rozwiązań, potwierdzając przewagę modelu open source w adaptacji do konkretnych potrzeb workflow.